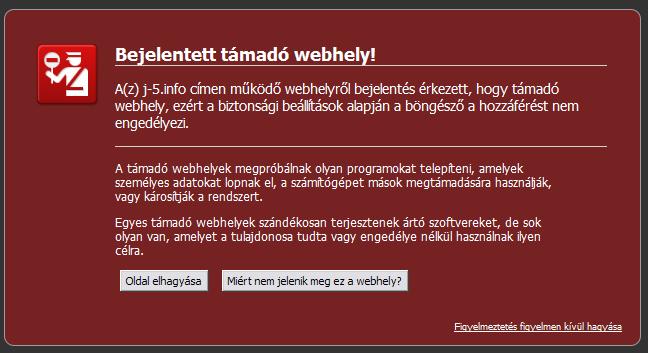

Ahogy azt a korábbi bejelentett támadó webhelyes cikkben is írtam, egyre gyakoribb, hogy az FTP jelszót megszerezve az index, main fájlokba károkozó kódot helyeznek el a távolról érkező rosszakaróink. Ezt a fajta károkozást igen könnyen fel lehet fedezni, ha az ember kicsit is ismeri a HTML, JavaScript kódok világát, ráadásul a Google és Firefox szolgáltatása is igen hamar megbélyegzi az adott oldalt.

A fejlődés nem állt meg, azóta a Total Commander FTP is tud mesterjelszót tárolni, amellyel már nagyobb biztonságban érezhetjük magunkat, a korábbi verziókban alkalmazott egyszerű jelszómentési módhoz képest. Ha már használjuk a Total Commandert, használjunk mesterjelszót is kapcsolataink védelme érdekében!

Sajnos a rosszakaróink is fejlődtek, így az újfajta fertőzés esetében ma már a webhely tulajdonosa csak annyit vesz észre, hogy az oldalával látszólag minden rendben van, az URL-t közvetlenül meghívva a valós weboldal töltődik be. A Googleből, vagy bármely más ismertebb keresőből érkezve azonban a weboldala helyett egy fertőzött, idegen weboldalt kap a látogató.

Mi okozza ezt a hibát? Az, hogy az index, vagy a tárhelyen lévő egyéb rendszerfájlba olyan kód kerül, amely a Google, vagy más keresőkről érkező forgalmat egyszerűen a fertőzött oldalra irányítja, míg a közvetlen, böngészőből történő meghívás esetén a saját honlapunkat láthatjuk. Egyértelműen azt próbálják kihasználni, hogy ma már egyes weboldalakra sokkal nagyobb a keresőkből érkező forgalom, a webhely tulajdonosok pedig ehhez képest ritkábban érkeznek saját honlapjukra a keresőből – így észre sem veszik a hibát, a gyanútlan látogató viszont belefut a fertőzött weboldalba és többnyire esélyes sincs értesíteni az eredetileg meglátogatni szándékozott weboldal gazdáját. Nem utolsó szempont lehet az sem, hogy ezáltal a “Bejelentett támadó webhely” szolgáltatás is később kerülhet az így megfertőzött weboldalra, így rengeteg gyanútlan látogatót tud a fertőzöttre irányítani.

Mit lehet tenni? Egyrészt folyamatosan ellenőrizzük, hogy támadó webhely-e az oldalunk, másrészt nem árt néha ránézni a tárhelyünkre, hogy a fájlok utolsó módosítási dátuma megegyezik-e az általunk valósnak vélt dátummal. A hajnal 3 órási módosítások -kivéve kockáknál!- eleve gyanús kell, hogy legyen. Keressünk rá néha weboldalunkra és nézzük meg, a találati listáról nem-e egy másik weboldalra érkezünk-e. Ha a fenti hibát tapasztaljuk, keressünk “referer”, vagy “google” szavakat a forrásban, a fájlok között. (Figyelem! Csak akkor vágjunk neki a saját kezű probléma megoldásnak, ha tisztában vagyunk webhelyünk felépítésével és kódjaival! Más esetben forduljunk szakértőkhöz.) Léteznek egyébként fertőzésbiztos tárhelyek is, de egy kis odafigyeléssel mi is sokat tehetünk a fertőzés megelőzése érdekében.

Általános tapasztalat? A legtöbb webmester a Google-t, vagy a Firefoxot, esetleg a Chrome böngészőt becsmérli a piros béklyó miatt, azonban a fenti írás is rávilágít arra, hogy aki rengeteg oldal FTP adatait tárolja egy helyen, fokozott figyelemmel kell lennie és nem másokat okolnia az esetlegesen bekövetkezett fertőzésért. Egyik nap fertőzés, másik nap adatvesztés, harmadik nap a személyes adatok kerülhetnek ki a nem kellőképp biztonságos jelszavak és egyéb megoldások miatt.